软件介绍

Crackme是一款适合于程序员软件开发的反编译工具,用来破解自己程序,目前没小编为打击提供该软件的增强版本,相关破解功能更加强大,如果你喜欢这款软件,那就来9553软件站下载使用吧!

相关软件介绍

crackme.exe工具是一款功能强大的密码破解工具,通过这款软件可以轻松的实现各类文件的密码破解操作。

CrackMe是什么

它们都是一些公开给别人尝试破解的小程序,制作 crackme 的人可能是程序员,想测试一下自己的软件保护技术,也可能是一位 cracker,想挑战一下其它 cracker 的破解实力,也可能是一些正在学习破解的人,自己编一些小程序给自己破。

CrackMe简称CM。有不少论坛的CM大赛就是指这个。

CrackMe破解思路合集

这160个CM的分类:

NAG:25、50、100-103、130、141、145、

KeyFile:32、34、47、76、91、96、99、139、155、156、157、160

Name/Serial:1、2、3、4、6、7、9、13、19、21、23、24、26、28、29、33、39、40、44、45、49、54、62、64-71、73、75、78-85、93、97、106、109-111、116、122、125-128、136、137、140、143、147、148、154、158、159、

Serial:5、8、10、11、12、14、15、16、17、18、20、22、30、31、35、36、37、51、57、58、59、60、61、63、72、74、77、88、90、104、105、108、113、115、123、129、131、132、146、153、

CD-Check:27、134、

Matrix(多选框矩阵):48、114、149、

Time:142

以下是每类的分析

NameSerial:这种类型的一般是用Name进行一些运算,然后得到了Serial,接着Serial和自己输入的相比较。如果追码的话定位到程序最后比较处就可以了,如果写注册机的话就需要在程序取出Name的时候分析它的计算过程。

常用断点:GetWindowText、GetDlgItemText、SendMessage(编辑框句柄,WM_GETTEXT,长度,缓冲区地址)。

Nag:这种类型,无论是什么语言编写的,他最后总会调用windows API,可以从API断点入手,然后patch掉创建的窗口。

常用断点:MessageBox、CreateWindow、DialogBoxParam、CreateDialogParam

KeyFile:文件校验类型总会读文件,只有一条路走。

常用断点:CreateFile、ReadFile、GetFileSize

Serial:此类参考上边的NameSerial类型,也是需要取出文本内容然后校验,简单的就是调用字符串比较函数,复杂的就是对Serial固定位或某几位运算求值,需要进行跟踪分析。

Cd_Check:这种会获取磁盘的类型,然后在进行校验,例如磁盘名、磁盘内文件。

常用断点:GetDriveType

Matrix:多选框矩阵类型的,有两种校验:1、每个多选框有对应的值,根据选中的多选框,获取每个多选框的值然后校验。2、将多选框当做按钮处理,点击后会触发按钮事件,符合后才会进行下次的校验,这种校验方法大多需要按顺序点击。

常用断点:IsDlgButtonChecked、按钮事件(不同语言按钮事件不同,通过反编译工具VB Decompiler、DeDe等查看)

各种程序破解思路:

VC程序:1、CreateWindow创建的窗口,向上找RegisterClass注册窗口类,这个API中有窗口的回调函数。2、DialogBoxParam创建的窗口,在参数中就有窗口回调函数。

找到窗口回调以后一般会有比较代码,例如与0x110、0x111,0x110是WM_INITDIALOG负责初始化操作,0x111是WM_COMMAND,COMMAND消息处理,程序的事件如按钮事件就在这里边。

VB程序:使用反编译工具查看反编译的代码或事件位置,我常用的工具:VB Decompiler、VBExplorer。

Delphi程序:也是使用反编译查看代码和事件,工具:DeDeDark。

MASM程序:如果没有加花指令的话这类型的是最简单了,没有编译器的附加代码,程序一目了然,又是上下浏览一下代码就能发现关键位置。因为也是调用的API,可以参考VC程序的思路。

前边一部分注册机大多用C++写的,后边一部分开始学了点Python,所以用的Python写注册机练手。

后边的破解大多用的x32dbg作为主要调试工具,顺便发一下我用的x32插件吧。

"XLCB" ctrl+G可输入API名直接跳到对应地址

"xAnalyzer" 显示API参数

"x64dbg_tol" x32的插件栏about有功能提示

"AutoCmdLine" 记住命令行 加载时自动填写

"AttachHelper" 自动恢复DbgBreakPoint DbgUiRemoteBreakin 反反附加

"CodeShot" x32的屏幕截图,保存在F:龙阁破解联盟专用破解工具包** 目录

"APISearch" 选中API那一行右键有搜索方式,联网查看API手册

"Highlightfish" 可以改变x32的配色和字体颜色等等,比如我习惯用黑色背景。

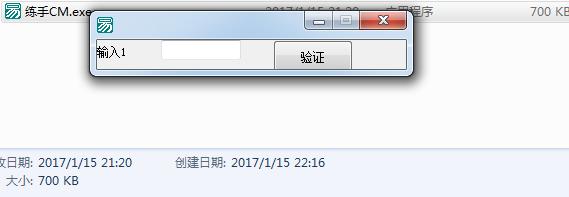

CrackMe工具特色

挺简单的 没什么加密算法

密码不是固定的 取决于一些因素 大家可以推敲下

最好推出密码是如何计算出来的 锻炼大家的逆向能力

不加花不加壳

CrackMe工具使用教程

1、解压缩

2、打开软件

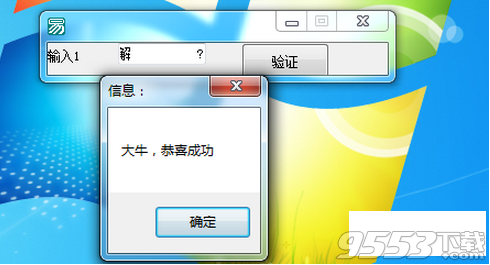

3、点击输入,如图所示即可